摘要:报告指出,恶意软件伪装成Office加载项攻击加密货币用户。这种攻击方式通过伪装成合法的Office插件,诱导用户下载并安装,进而窃取加密货币资产或进行其他恶意行为。此类攻击具有隐蔽性强、危害性大的特点,加密货币用户需提高警惕,谨慎下载和安装不明来源的插件,以防遭受损失。

本文目录导读:

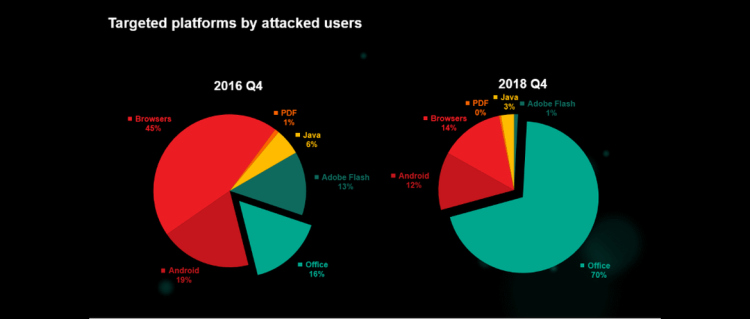

随着信息技术的快速发展,网络攻击手段日益猖獗,一种新型攻击手法引起了广泛关注,即恶意软件伪装成Office加载项攻击加密货币用户,这种攻击手法利用Office软件的加载项功能,将恶意代码嵌入其中,诱导用户下载安装,从而窃取加密货币信息,给用户带来巨大损失,本文将对这一攻击手法进行深入分析,并探讨相应的防范策略。

攻击手法概述

1、恶意软件伪装成Office加载项

攻击者将恶意软件伪装成Office软件的加载项,如Excel插件、Word宏等,通过社交媒体、钓鱼邮件等途径传播,用户在不知情的情况下下载安装这些加载项,从而感染恶意软件。

2、窃取加密货币信息

一旦用户感染恶意软件,攻击者就可以通过恶意代码窃取用户的加密货币信息,如钱包地址、私钥等,攻击者还可能利用恶意软件控制用户的计算机进行挖矿等非法活动,导致用户计算机性能下降,甚至引发隐私泄露等问题。

攻击流程分析

1、传播渠道

恶意软件伪装成Office加载项的传播渠道多种多样,如社交媒体、钓鱼邮件、恶意广告等,攻击者利用人们的好奇心和信任心理,诱导用户下载安装这些加载项。

2、诱导用户下载安装

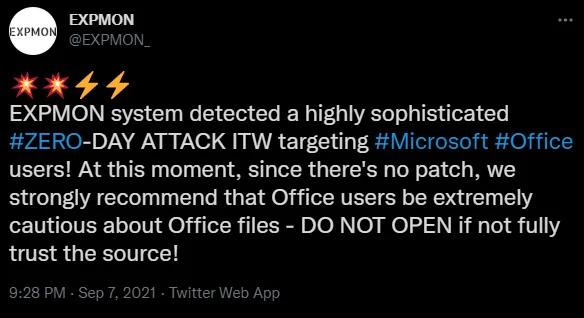

攻击者通常会制造一种紧迫感,如声称加载项可以提高Office软件的功能,诱导用户下载安装,在某些情况下,攻击者还会利用漏洞利用工具包(EXP)等手段,绕过安全软件的检测,使恶意代码得以执行。

3、窃取加密货币信息

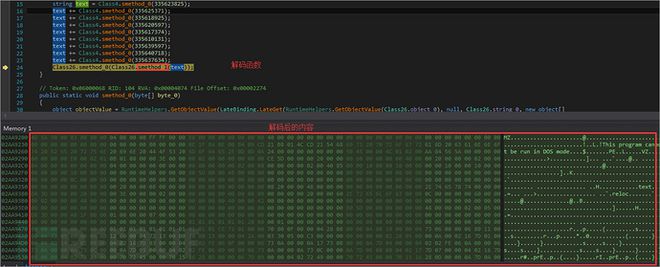

一旦用户下载安装恶意软件,攻击者就可以通过后台运行的方式,窃取用户的加密货币信息,攻击者还可能利用用户的计算机进行挖矿等非法活动,获取非法收益。

案例分析

为了更好地了解这种攻击手法,本文选取了一起典型的案例进行分析,某公司员工的电脑被植入了一种伪装成Office加载项的恶意软件,该恶意软件通过社交媒体传播,诱导用户下载安装,攻击者利用该恶意软件窃取了数十位员工的加密货币信息,导致公司遭受巨大损失,该案例表明,恶意软件伪装成Office加载项攻击加密货币用户的手段具有较大的危害性和隐蔽性。

防范策略

1、提高用户安全意识

提高用户的安全意识是防范这种攻击的重要手段,用户应警惕来源不明的Office加载项,不随意下载安装,在下载Office插件时,应选择官方渠道或可信的第三方平台。

2、加强安全防护

企业和个人应加强安全防护措施,如安装可靠的安全软件、定期更新操作系统和办公软件等,还应对重要数据进行备份,以防数据丢失。

3、强化监管和立法

政府应加强对网络安全的监管力度,制定相关法规和政策,对恶意软件开发者进行严厉打击,还应加强网络安全宣传教育,提高全社会的网络安全意识。

4、软件厂商应加强安全防护措施

软件厂商应加强对Office软件的安全防护措施,修复已知的漏洞,提高软件的安全性,还应加强对第三方插件的审核和管理,防止恶意插件的传播。

恶意软件伪装成Office加载项攻击加密货币用户是一种新型的网络攻击手法,本文通过分析攻击手法、传播渠道、案例等方面,揭示了该攻击手法的危害性和隐蔽性,为了防范这种攻击,我们应采取提高用户安全意识、加强安全防护、强化监管和立法、软件厂商加强安全防护等措施,只有全社会共同努力,才能有效地防范网络攻击,保护用户的合法权益。